Tenable, das Cyber Exposure Unternehmen, veröffentlicht einen neuen Report: „Cybersecurity in Operational Technology: 7 Insights You Need To Know“ ist eine unabhängig durchgeführte Studie des Ponemon Institute und zeigt das tatsächliche Ausmaß der Cyberattacken, denen Betreiber kritischer Infrastrukturen gegenüberstehen. Betroffene sind Unternehmen, die Industrial Control Systems (ICS) und Operational Technology (OT) nutzen. Zentrale Ergebnisse: 90 Prozent der Befragten geben an, dass ihre Umgebungen in den vergangenen zwei Jahren mindestens einmal einem Cyberangriff ausgesetzt waren, 62 Prozent verzeichneten sogar zwei oder mehr Attacken.

Weitere Studienergebnisse sind unter anderem: Der Mangelnder Einblick in die Angriffsoberfläche: 80 Prozent der Teilnehmer wissen nicht genau, welche Systeme Teil ihrer IT Umgebungen sind. Diese fehlende Transparenz sei das größte Hindernis, um geschäftsschädigende Cyberangriffe zu verhindern. Der Personalmangel und die manuellen Prozesse bremsen das Schwachstellenmanagement aus: Die Befragten nennen fehlendes Personal (61 Prozent) und die Abhängigkeit von manuellen Prozessen (55 Prozent) als größte Hürde, um Schwachstellen durch gezieltes Schwachstellenmanagement zu bewerten und zu beheben. Das Engagement der Unternehmensleitung ist entscheidend: 70 Prozent der Teilnehmer sehen eine bessere Kommunikation mit den Entscheidungsträgern und dem Vorstand als ein Hauptziel im Jahr 2019.

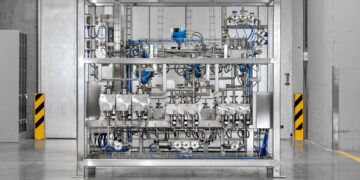

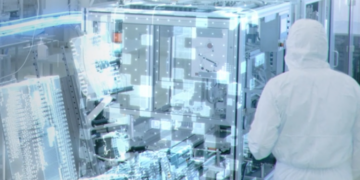

IT und OT sind in der digitalen Ära längst eins geworden. Doch eröffnet diese Anbindung der zuvor isolierten OT Systeme verschiedene Angriffsmöglichkeiten. Die im Rahmen der Ponemon Studie durchgeführte Befragung von OT- und ICS-Experten bestätigt, dass kritische Infrastrukturen tatsächlich ständig gefährdet sind.

„Die Zuständigen für das Management kritischer Systeme in Produktion oder Transportwesen, geben fast einhellig zu Protokoll, dass sie regelmäßig Cyberangriffe abwehren müssen“, stellt Eitan Goldstein, Senior Director of Strategic Initiatives bei Tenable, fest. „Unternehmen brauchen deshalb Einblicke in ihre konvergenten IT/OT Umgebungen. Sie müssen nicht nur wissen, welche Schwachstellen es gibt, sondern auch wie diese zu priorisieren und zu beheben sind. Die Sicherheitsherausforderungen konvergenter IT/OT-Systeme können die jeweiligen Teams für kritische Infrastrukturen und Cybersicherheit nur gemeinsam angehen.“